Controle de acesso: tipos, processos e benefícios

Controle de Acesso Condomínio: Como funciona e por que é essencial

julho 29, 2025

O que é cftv? Entenda tudo sobre

setembro 11, 2025Em um cenário onde a segurança patrimonial e a proteção de pessoas são prioridades crescentes para empresas e condomínios, o controle de acesso se destaca como uma das ferramentas mais eficazes para garantir a integridade de espaços e restringir a circulação apenas a pessoas autorizadas. Mais do que uma simples barreira física, trata-se de um sistema estratégico que une tecnologia, gestão e protocolos operacionais.

A adoção de soluções de controle de acesso tem crescido exponencialmente no Brasil, impulsionada pela necessidade de reduzir riscos, prevenir invasões e manter o ambiente seguro em tempo real. Seja por meio de cartões magnéticos, biometria, QR Codes ou reconhecimento facial, controlar quem entra e quem sai deixou de ser uma opção e se tornou uma exigência em qualquer projeto moderno de segurança.

Ao longo deste artigo, você vai entender em detalhes o que é o controle de acesso, quais são seus principais tipos, como funciona na prática, e por que sua implementação é cada vez mais indispensável em ambientes corporativos, industriais, residenciais e institucionais.

Índice

ToggleQual é o conceito de controle de acesso?

O conceito de controle de acesso está diretamente ligado à gestão de entrada e saída de pessoas, veículos ou informações em um determinado espaço físico ou digital. Trata-se de um conjunto de métodos, ferramentas e políticas criadas para garantir que apenas indivíduos autorizados possam acessar determinadas áreas ou sistemas, protegendo assim o patrimônio, os dados e a integridade de quem está dentro daquele ambiente.

No contexto físico, o controle de acesso pode ser aplicado em empresas, condomínios, hospitais, escolas, indústrias, eventos e outros locais onde há fluxo constante de pessoas. Já no ambiente digital, ele se refere ao acesso a redes, softwares, documentos e plataformas. Em ambos os casos, o princípio é o mesmo: garantir que apenas usuários previamente autorizados consigam entrar ou operar em determinados níveis de acesso.

Mais do que uma simples ferramenta de segurança, o controle de acesso é um componente essencial de uma política de gestão eficiente. Ele ajuda a reduzir vulnerabilidades, organiza a circulação de pessoas, cria registros detalhados de movimentações e, em muitos casos, pode até atuar de forma preventiva diante de comportamentos suspeitos. Ao entender esse conceito em profundidade, empresas conseguem estruturar soluções mais eficazes e compatíveis com suas reais necessidades de proteção.

O que é um sistema de controle de acesso?

Um sistema de controle de acesso é a estrutura composta por equipamentos, softwares e procedimentos que trabalham em conjunto para gerenciar quem pode ou não entrar em um determinado local, em quais horários e sob quais condições. Ele é responsável por automatizar e registrar todo o processo de autorização, garantindo segurança, organização e rastreabilidade em ambientes corporativos, residenciais ou institucionais.

Esse sistema pode ser simples ou altamente tecnológico, dependendo das necessidades de cada local. Em sua forma mais básica, pode incluir uma portaria com cadastro manual de visitantes. Já em configurações mais avançadas, o sistema de controle de acesso utiliza tecnologias como biometria, reconhecimento facial, cartões de proximidade, QR Codes, sensores, catracas eletrônicas e integração com câmeras de segurança. Tudo isso interligado a um software que armazena os dados de cada movimentação em tempo real.

Além de identificar e autorizar o acesso, esses sistemas também permitem a criação de regras personalizadas, como horários permitidos, áreas restritas e níveis hierárquicos de permissão. Com isso, o controle de acesso deixa de ser apenas uma barreira de entrada e se torna uma ferramenta estratégica de gestão, contribuindo para a redução de riscos, prevenção de fraudes internas e otimização da segurança em geral.

Quais são os tipos de controles de acesso?

O controle de acesso pode ser implementado de diversas formas, dependendo da estrutura e das necessidades de segurança de cada ambiente. Esses sistemas se dividem principalmente em três grandes grupos: físico, lógico e híbrido. Cada um possui características próprias e aplicações específicas no dia a dia de empresas, condomínios e instituições.

Controle de acesso físico

O controle de acesso físico é o mais comum e visa restringir o acesso a áreas determinadas dentro de um espaço físico. É utilizado para controlar a entrada e saída de pessoas, veículos ou objetos. Pode envolver soluções como catracas eletrônicas, cancelas, portas automáticas, leitores de cartões, biometria, reconhecimento facial, QR Codes e tags de proximidade. Esses dispositivos são geralmente integrados a softwares que registram todos os acessos, oferecendo uma visão completa da movimentação.

Controle de acesso lógico

Esse tipo de controle atua no ambiente digital e tem como objetivo proteger informações sensíveis e sistemas internos. É muito utilizado em empresas que lidam com dados sigilosos ou que possuem múltiplos níveis de permissão para colaboradores.

Os recursos mais comuns incluem senhas, autenticação em dois fatores (2FA), controle por perfis de usuário, criptografia e firewalls. O controle de acesso lógico é essencial para a cibersegurança corporativa.

Controle de acesso híbrido

O modelo híbrido integra elementos físicos e lógicos em um único sistema. Por exemplo, um colaborador pode utilizar um crachá biométrico para acessar o prédio da empresa (acesso físico) e, em seguida, usar o mesmo crachá para logar em sua estação de trabalho ou acessar sistemas internos (acesso lógico).

Essa combinação garante uma proteção mais robusta e centralizada, elevando o nível de controle e rastreabilidade em todos os pontos de acesso.

Quais são os processos que formam o controle de acesso?

O controle de acesso físico é composto por uma série de processos organizados que garantem a entrada e saída de pessoas autorizadas em ambientes como portarias, prédios comerciais, condomínios, indústrias e eventos. Cada etapa tem um papel importante na prevenção de riscos, no gerenciamento de circulação e na proteção do patrimônio e das pessoas. A seguir, veja os principais processos que estruturam esse sistema na prática.

Recepção e identificação

O primeiro contato no controle de acesso é o processo de recepção. Nele, o agente, seja um controlador de acesso ou porteiro, identifica quem está tentando entrar. Isso pode envolver o pedido de documento com foto, número de unidade (no caso de condomínios), empresa de destino, motivo da visita ou, em casos mais avançados, validação via sistema com fotos e cadastro prévio.

Autorização de entrada

Após a identificação, o próximo passo é confirmar se aquela pessoa tem autorização para acessar o local. Em um prédio comercial, por exemplo, o visitante pode ser liberado após confirmação com o responsável da empresa. Em condomínios, o morador autoriza via interfone ou aplicativo. Nenhuma entrada deve ser feita sem esse processo de validação, que é a base da segurança preventiva.

Registro e controle

Toda entrada e saída precisa ser registrada. Esse registro pode ser feito de forma manual, em livro de controle, ou digital, por meio de sistemas integrados com portarias remotas ou softwares de segurança. Esses dados são importantes não só para controle interno, mas também para consultas futuras, auditorias ou investigações.

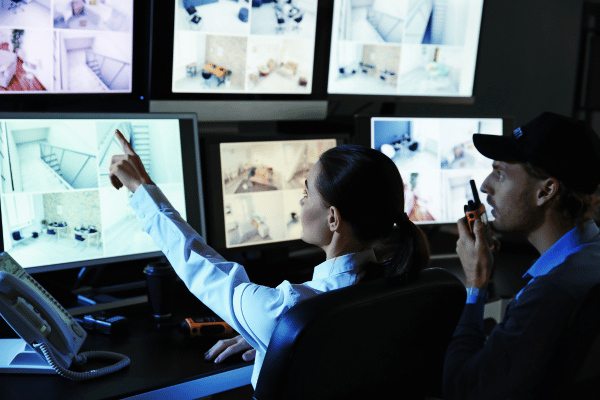

Monitoramento contínuo

O controle não termina com a liberação da entrada. O ambiente precisa ser monitorado constantemente por profissionais de portaria ou vigilância, com apoio de câmeras de segurança, rondas internas e observação ativa. A vigilância é o complemento essencial para que o controle de acesso funcione de forma integrada.

Atualização de cadastros e procedimentos

Por fim, é necessário manter os cadastros sempre atualizados, tanto de moradores quanto de colaboradores, prestadores e visitantes frequentes. Além disso, os procedimentos da portaria devem ser revisados com frequência, ajustando rotinas, horários de liberação e critérios de segurança de acordo com a realidade do local.

Quais as vantagens de implementar o controle de acesso?

Adotar um sistema de controle de acesso é uma medida estratégica para empresas, condomínios, indústrias e instituições que desejam mais segurança, organização e eficiência no controle de entrada e saída de pessoas.

Além de prevenir riscos, esse tipo de solução melhora a rotina operacional e transmite mais confiança a todos que circulam pelo local. Veja abaixo os principais benefícios de forma detalhada:

Segurança reforçada contra acessos não autorizados

A principal vantagem de um sistema de controle de acesso é a capacidade de restringir a entrada de pessoas não autorizadas. Isso impede que curiosos, intrusos ou até criminosos tenham acesso a áreas privadas, protegendo o patrimônio e, principalmente, a integridade física dos ocupantes do local. Portarias bem estruturadas, com profissionais treinados e tecnologia de apoio, são essenciais para essa barreira inicial de proteção.

Registro e rastreamento de movimentações

Outro grande benefício é a possibilidade de registrar e acompanhar todos os acessos em tempo real. Cada entrada e saída fica documentada, seja por meio de fichas físicas, planilhas, sistemas digitais ou softwares integrados.

Esses registros facilitam auditorias internas, ajudam em investigações em caso de incidentes e oferecem transparência à administração do local. Saber quem esteve no espaço, quando e por qual motivo é uma poderosa ferramenta de controle.

Organização no fluxo de pessoas e prestadores de serviço

Com procedimentos bem definidos, o fluxo diário se torna mais organizado. Visitantes são orientados corretamente, prestadores de serviço seguem protocolos padronizados, e colaboradores passam por validação rápida.

Isso reduz filas, evita confusões e garante um atendimento mais ágil e eficiente na recepção ou portaria. Ambientes com controle de acesso bem implantado funcionam de forma mais fluida e profissional.

Imagem de credibilidade e valorização do local

Empresas e condomínios que investem em controle de acesso transmitem uma imagem de gestão séria, segura e bem estruturada. Isso impacta diretamente na percepção de valor do imóvel ou da instituição, podendo atrair mais moradores, clientes, parceiros ou investidores. Além disso, a sensação de segurança percebida pelas pessoas também contribui para um ambiente mais tranquilo e confiável.

Integração com tecnologias e redução de falhas humanas

Sistemas modernos de controle de acesso permitem integração com câmeras de segurança, portarias remotas, softwares de gestão, alarmes e aplicativos.

Isso amplia o nível de controle, minimiza erros manuais e facilita a supervisão da segurança como um todo. Mesmo com equipes presenciais, a tecnologia atua como um complemento decisivo para aumentar a eficácia do sistema e facilitar a rotina dos controladores de acesso.

Conclusão

Em um cenário onde segurança e organização são prioridades, investir em um sistema eficiente de controle de acesso deixou de ser uma escolha e passou a ser uma necessidade. Seja em empresas, condomínios, indústrias ou instituições, esse tipo de solução garante proteção, rastreabilidade e tranquilidade no dia a dia, reduzindo riscos e fortalecendo a gestão de pessoas e espaços.

A Murin Sects é especialista em segurança patrimonial e oferece soluções personalizadas de controle de acesso, com equipe treinada, tecnologia de ponta e atendimento dedicado à realidade de cada cliente. Atuamos com excelência em portarias físicas, remotas e projetos de segurança sob medida.

Se você deseja elevar o nível de segurança do seu espaço, FAÇA UM ORÇAMENTO com a Murin Sects e descubra como podemos transformar o controle de acesso do seu negócio com eficiência e confiança.